在Linux/Uni X系统中,很多人使用SSH + 密码登录到服务器,默认的 22端口,这将有暴力破解密码的风险(除非密码足够复杂和长),所以最好将SSH默认的22端口改为其他随机端口号;

当然,在使用 vps 的时候,也可能经常碰到需要修改 ssh 默认 22 端口的情况,一方面是防止有人恶意暴力破解 ssh 密码,另一方面解决 22 端口被封;

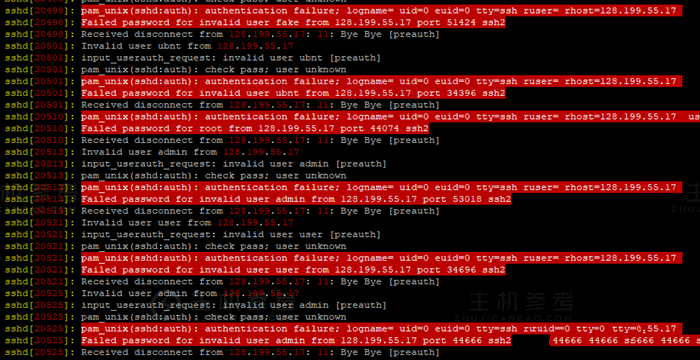

如何知道SSH已被爆破

检查 SSH 登录日志vim / var / log / auth.log ,如果找到大量 authentication failures,则你的SSH端口已经被人盯上了,需要立即处理

如何确定22端口是否被封

如果VPS云服务器的IP是可以 PING 通的,但 SSH 登录不了,大概率是端口被封了,可以考虑将 SSH 默认 22 换成别的端口

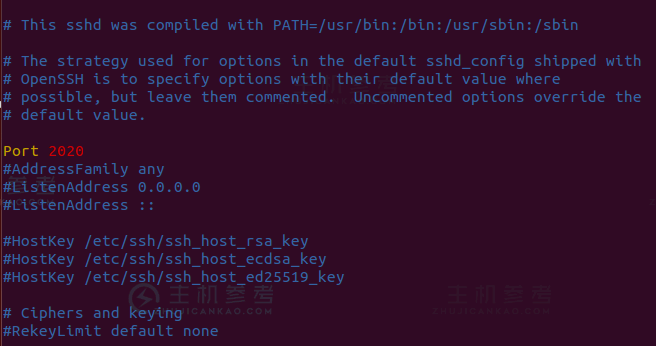

修改 SSH 默认端口

vim /etc/ssh/sshd_config

将 Port 修改为其他端口号

重启 SSH 服务/etc/init.d/ssh restart

如果没成功,可以尝试添加防火墙开放端口策略

Centos

firewall-cmd –zone=public –add-port=2010/tcp –permanent

firewall-cmd –reload

Ubuntu

iptables -A INPUT -p tcp –dport 2020 -j ACCEPT

service iptables save

可以配合 http://coolaf.com/tool/port 端口扫描工具检测端口是否开放